“password”, “test123”, “12345”, “qwerty” su samo neke od često korišćenih lozinki. Uz njih, tu su datum rođenja, ime deteta i sl. Nije ni čudo što su zbog ovog lozinke na lošem glasu kada govorimo o sigurnosti. Na mnogim sistemima je uključena kontrola da lozinka recimo ne može biti kraća od 8 znakova, da mora sadržati bar jedno veliko slovo, jedan broj i jedan poseban znak. Problem koji vidimo je da korisnici ne mogu da zapamte ovakvu lozinku pa je zapisuju na raznim očiglednim mestima uključujući papiriće na stolu pored računara ili zalepljene na monitor. Nekada kolege daju drugim kolegama svoje lozinke da mogu da provere šta im treba dok su oni na odmoru.

Iz brojnih razloga protiv autentikacije korisnika baziranoj na lozinkama, Microsoft je posvetio posebnu pažnju ovom problemu i predlozima rešenja na linku: https://www.microsoft.com/en/security/business/solutions/passwordless-authentication

Ranije, moje radno mesto je bilo tamo gde je moj računar. Sada sa prenosnim računarima, mobilnim telefonima, tabletima i sveprisutnim Internetom, radno mesto je svuda. Zato više nije dovoljno štititi samo radno okruženje, već korisnika, gde god se on nalazio. Sigurna autentikacija korisnika je jedna od najvažnijih elemenata sigurnosti.

Autentikacija se može obaviti nečim što znam, što imam ili što jesam. Znam svoj pin, lozinku; imam smart karticu, FIDO2 uređaj ili aplikaciju za autentikaciju na mobilnom telefonu; otiskom prsta ili skenom retine oka ili lica dokazujem ko jesam. Umesto kucanja lozinke, može se koristiti bilo koji od drugih metoda identifikacije.

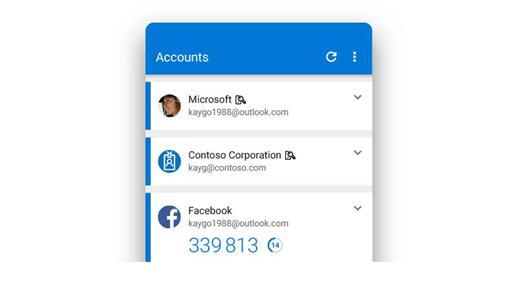

Microsoft authenticator aplikacija

Na iOS i Android uređajima je dostupna Microsoft authenticator aplikacija koju možete besplatno preuzeti i instalirati. Prilikom autentikacije, sistem šalje push notifikaciju mobilnom telefonu tj. Microsoft authenticator aplikaciji koja pita korisnika da li da odbije ili prihvati zahtev za autentikaciju. Dodatno se proces može zaštiti i pin-om ili otiskom prsta u samoj aplikaciji. Zanimljivo je da isti mehanizam koriste i recimo Google, Facebook, Twitter, Adobe i mnogi drugi pa Microsoft Authenticator aplikaciju možemo koristiti i za te korisničke naloge.

Windows Hello ili biometrija

Na Windows-u, autentikacija se može obaviti i skeniranjem otiska prsta ili skeniranjem lica. Ova druga opcija je dostupna samo na posebnim kamerama koje možemo pronaći uglavnom u skupljim modelima računara. S druge strane, fingerprint reader ili čitaš otiska prsta je sve češće prisutan na računarima a može se i odvojeno kupiti za relativno prihvatljivu cenu. Pre podešavanja biometrijske autentikacije, potrebno je definisati PIN za prijavljivanje koji će biometrija dalje koristiti.

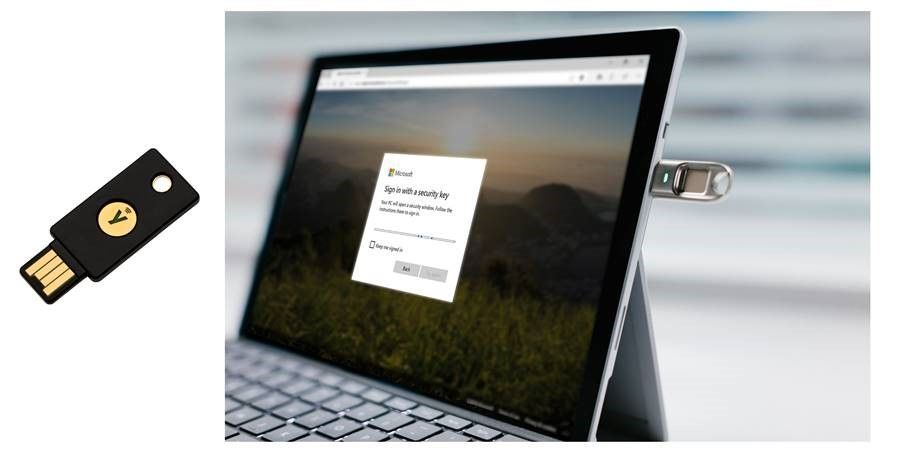

Sigurnosni ključ – FIDO2

Za autentikaciju je moguće koristiti i tzv. FIDO2 sigurnosne ključeve. To su USB i/ili NFC uređaji na kojima sistem upiše odgovarajući ključ kojim se vrši autentikacija. FIDO2 ključeve koriste i drugi proizvođači kao što su Google, Facebook i mnogi drugi. Više od FIDO možete pročitati na https://fidoalliance.org/. Ja koristim FIDO2 uređaje proizvođača YUBICO (https://www.yubico.com/authentication-standards/fido2/)

Passkey

Sličan princip autentikacije kao FIDO2 uređaji je tzv. Passkey. Umesto na poseban FIDO2 uređaj, ključ se smešta na sam računar, tablet ili mobilni telefon. Na primer, odete na Google i za svoj nalog generišete Passkey koji će biti smešten na uređaj na kome to radite. Nakon toga, nema više potrebe da se na Google sa tog uređaja prijavljujete password-om, sasvim će biti dovoljan PIN, otisak prsta ili bilo koji drugi način kojim se logujete na uređaj koji ima Passkey. Šta više, ako recimo imate Passkey na telefonu, uz pomoć tog telefona se možete prijaviti na Google na računaru (Više informacija o Passkey na Windows 11). Korišćenje Passkeys je sigurnije od korišćenja lozinki.

MFA – Multi factor authentication

Konačno, najbolje je zajedno koristiti više metoda za autentikaciju tj. koristiti multi factor autentikaciju. Npr. prijavite se koristeći FIDO2 ključ, ali će sistem tražiti dodatnu proveru preko Microsoft Authenticator aplikacije. Verujem da ste se već susretali sa MFA (ili ako koristimo 2 metoda provere, 2-factor autentikacijom). Na većini modernih cloud servisa će vam tražiti da unesete broj telefona da bi vam poslali SMS sa jednokratnom šifrom koju je potrebno uneti pored lozinke. Ja svakako preporučujem korišćenje MFA jer podiže sigurnost korisničkog naloga na viši nivo. Microsoft vam sada nudi način da polako zaboravite na lozinke i da koristite druge metode autentikacije.